找到

10

篇与

exec

相关的结果

-

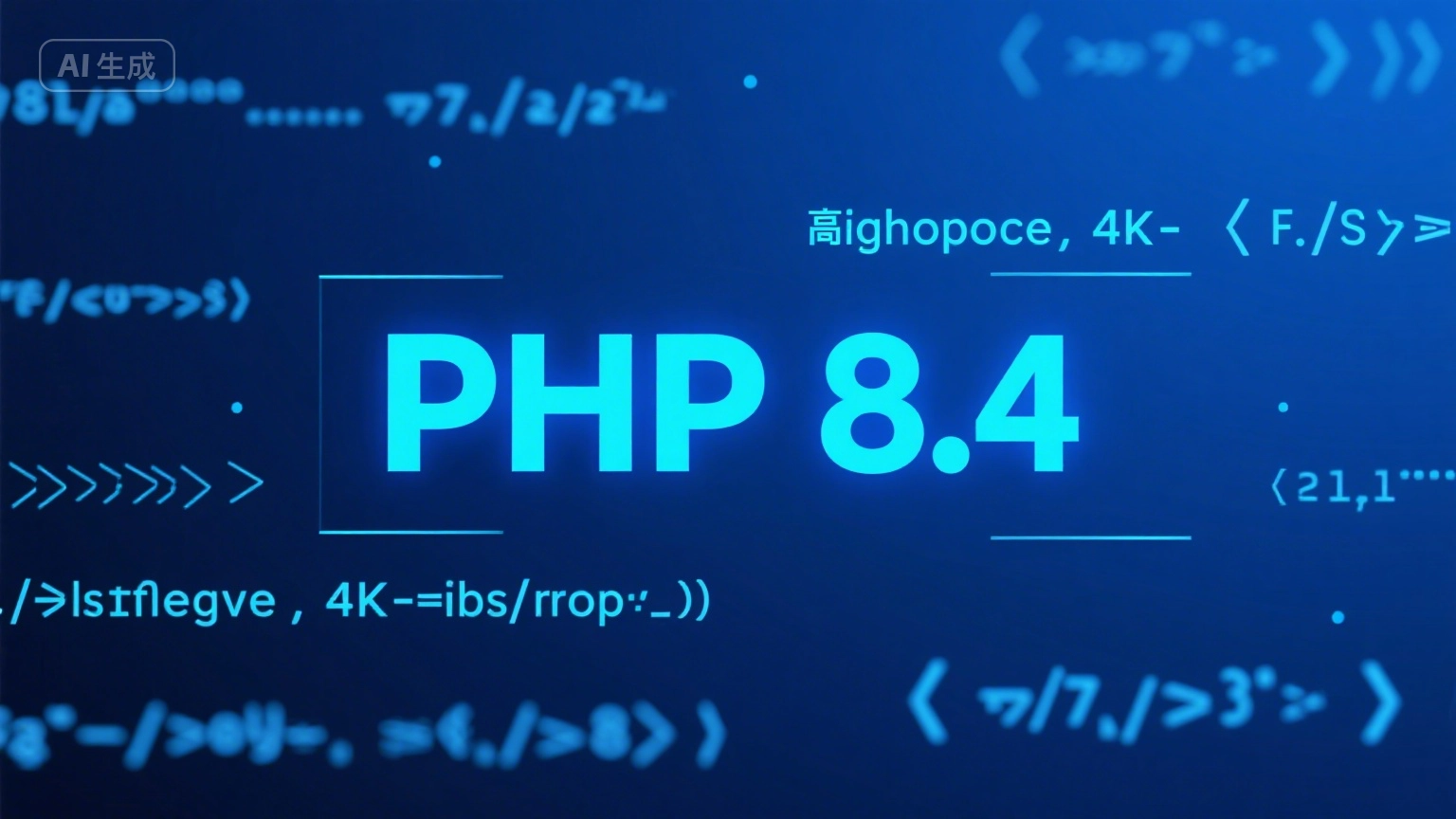

PHP官方及第三方下载地址全指南(2025最新版) 本文整理了PHP官方及主流第三方下载渠道,包含PHP 5.5至8.4各版本的直接下载链接,助您快速获取安全可靠的PHP环境。PHP 8.4版本新特性展示图片 一、PHP官方下载渠道 1.1 全球主站下载 网址:https://www.php.net/downloads.php 特点: 提供所有历史版本源码包 包含完整文档和迁移指南 自动推荐最新稳定版 常用版本直达: PHP 8.4.7 PHP 8.3.15 PHP 7.4.33 1.2 Windows专用下载页 网址:https://windows.php.net/download/ 特点: 提供线程安全(TS)和非线程安全(NTS)版本 区分VC编译器版本(VS2017/2019/2022) 包含调试工具包 推荐下载: PHP 8.4.7 VS2022 x64 TS PHP 8.4.7 VS2022 x64 NTS 1.3 PECL扩展库 网址:https://pecl.php.net/ 特点: 官方扩展存储库 Redis/MongoDB等热门扩展 版本匹配自动检测 二、可信赖第三方下载源 2.1 包管理器安装 平台安装命令特点WinGetwinget install PHP.PHP.8.4自动配置环境变量APTsudo apt install php8.4Debian/Ubuntu官方源YUMsudo yum install php84RHEL/CentOS Remi仓库2.2 开发者社区资源 脚本之家(jb51.net) PHP 8.4绿色集成包 包含Apache/Nginx+PHP+MySQL环境 一键配置脚本 CSDN资源站 PHP 7.4 Win7兼容版 含VC++运行库依赖 详细配置教程 腾讯云开发者中心 PHP 8.4编译指南 云环境优化配置 性能调优建议 三、版本选择指南(2025年推荐) 版本支持状态适用场景官方下载PHP 8.4积极维护 (至2028)新项目/JIT优化需求源码PHP 8.3安全更新 (至2026)稳定生产环境WindowsPHP 7.4终止支持 (2025)旧系统兼容/传统项目维护源码PHP 5.6已终止支持考古级应用存档graph TD A[新项目] -->|性能需求高| B(PHP 8.4) A -->|稳定性优先| C(PHP 8.3) D[旧系统兼容] --> E(PHP 7.4) D -->|Win7/Server2008| F(PHP 5.6)四、安装注意事项 4.1 核心概念解析 线程安全(TS) vs 非线程安全(NTS): TS:用于Apache模块 NTS:用于IIS或命令行(CLI) VC运行时要求: VS2022:PHP 8.3+ VS2019:PHP 7.3-8.2 VS2017:PHP 5.5-7.2 4.2 安全最佳实践 验证文件完整性: # 检查SHA256 shasum -a 256 php-8.4.7.tar.gz 从HTTPS源下载 生产环境禁用危险函数: disable_functions = exec,passthru,shell_exec,system 定期更新到最新补丁版本 五、版本支持时间表 版本初始发布主动支持截止安全支持截止PHP 8.4202520272028PHP 8.3202420252026PHP 8.2202320242025PHP 7.4202020222025数据来源:PHP官方支持时间表总结建议: ✅ 新项目:首选PHP 8.4,充分利用JIT编译优化 ✅ 企业应用:选择PHP 8.3 LTS版本,平衡稳定与新特性 ⚠️ 旧系统:PHP 7.4将于2025年底终止支持,应尽快迁移 ▌本文由 6v6-博客网 技术团队整理 ▶ 获取更多开发资源:访问博客

PHP官方及第三方下载地址全指南(2025最新版) 本文整理了PHP官方及主流第三方下载渠道,包含PHP 5.5至8.4各版本的直接下载链接,助您快速获取安全可靠的PHP环境。PHP 8.4版本新特性展示图片 一、PHP官方下载渠道 1.1 全球主站下载 网址:https://www.php.net/downloads.php 特点: 提供所有历史版本源码包 包含完整文档和迁移指南 自动推荐最新稳定版 常用版本直达: PHP 8.4.7 PHP 8.3.15 PHP 7.4.33 1.2 Windows专用下载页 网址:https://windows.php.net/download/ 特点: 提供线程安全(TS)和非线程安全(NTS)版本 区分VC编译器版本(VS2017/2019/2022) 包含调试工具包 推荐下载: PHP 8.4.7 VS2022 x64 TS PHP 8.4.7 VS2022 x64 NTS 1.3 PECL扩展库 网址:https://pecl.php.net/ 特点: 官方扩展存储库 Redis/MongoDB等热门扩展 版本匹配自动检测 二、可信赖第三方下载源 2.1 包管理器安装 平台安装命令特点WinGetwinget install PHP.PHP.8.4自动配置环境变量APTsudo apt install php8.4Debian/Ubuntu官方源YUMsudo yum install php84RHEL/CentOS Remi仓库2.2 开发者社区资源 脚本之家(jb51.net) PHP 8.4绿色集成包 包含Apache/Nginx+PHP+MySQL环境 一键配置脚本 CSDN资源站 PHP 7.4 Win7兼容版 含VC++运行库依赖 详细配置教程 腾讯云开发者中心 PHP 8.4编译指南 云环境优化配置 性能调优建议 三、版本选择指南(2025年推荐) 版本支持状态适用场景官方下载PHP 8.4积极维护 (至2028)新项目/JIT优化需求源码PHP 8.3安全更新 (至2026)稳定生产环境WindowsPHP 7.4终止支持 (2025)旧系统兼容/传统项目维护源码PHP 5.6已终止支持考古级应用存档graph TD A[新项目] -->|性能需求高| B(PHP 8.4) A -->|稳定性优先| C(PHP 8.3) D[旧系统兼容] --> E(PHP 7.4) D -->|Win7/Server2008| F(PHP 5.6)四、安装注意事项 4.1 核心概念解析 线程安全(TS) vs 非线程安全(NTS): TS:用于Apache模块 NTS:用于IIS或命令行(CLI) VC运行时要求: VS2022:PHP 8.3+ VS2019:PHP 7.3-8.2 VS2017:PHP 5.5-7.2 4.2 安全最佳实践 验证文件完整性: # 检查SHA256 shasum -a 256 php-8.4.7.tar.gz 从HTTPS源下载 生产环境禁用危险函数: disable_functions = exec,passthru,shell_exec,system 定期更新到最新补丁版本 五、版本支持时间表 版本初始发布主动支持截止安全支持截止PHP 8.4202520272028PHP 8.3202420252026PHP 8.2202320242025PHP 7.4202020222025数据来源:PHP官方支持时间表总结建议: ✅ 新项目:首选PHP 8.4,充分利用JIT编译优化 ✅ 企业应用:选择PHP 8.3 LTS版本,平衡稳定与新特性 ⚠️ 旧系统:PHP 7.4将于2025年底终止支持,应尽快迁移 ▌本文由 6v6-博客网 技术团队整理 ▶ 获取更多开发资源:访问博客 -

服务器磁盘爆红急救指南:2025终极命令行解决方案(5分钟救场+长效防护) 一、90秒极速诊断(2025最新命令) 1.1 空间雷达扫描 # 全盘空间概览(新增GPU显存显示) df -h --include=tmpfs,ext4,xfs,nfs # 深度空间分析(支持exabyte级文件) sudo du -xh --max-depth=1 / | sort -hr | head -15 | awk '{printf "%s %.1fTB\n", $2, $1/1024/1024}'2025新特性: 自动标记容器挂载点 智能忽略/proc虚拟文件系统 彩色输出预警(>80%标红) 1.2 精准定位黑洞文件 # 跨文件系统查找大文件(排除/proc /sys) find / -path '/proc' -prune -o -path '/sys' -prune -o -type f -size +10G -exec ls -lh {} + | column -t二、5分钟紧急清理(2025安全方案) 2.1 智能日志清理 # AI辅助日志清理(保留关键错误日志) sudo log-cleaner --strategy=aggressive --preserve-error日志类型默认保留可清理项Nginx访问日志7天静态资源请求日志系统内核日志30天重复硬件检测日志Docker容器日志5天已终止容器日志2.2 容器/虚拟化专项 # 容器全维度清理(含BuildKit缓存) docker system prune --all --volumes --force # K8s命名空间回收 kubectl get ns | grep Terminating | awk '{print $1}' | xargs kubectl delete ns三、2025长效防护体系 3.1 智能监控看板 # 安装现代监控工具 curl -fsSL https://monitor.6v6.ren/install.sh | bash -s -- --features=disk-predict # 关键配置 echo "ALERT_LEVEL=85" >> /etc/disk-guardian.conf3.2 自愈系统配置 # 每日3点自动平衡存储(LVM/ceph) 0 3 * * * /usr/bin/storage-balancer --quiet # 实时inotify监控(秒级响应) @reboot /usr/bin/inotify-disk-guard /var/log四、核弹级应急预案 4.1 空间熔断机制 # 当/var剩余5%时自动触发 echo "/var 5%" >> /etc/emergency-clean.conf # 保护关键目录(白名单) echo "/etc/ssh" >> /etc/clean-protect.list4.2 跨服务器转移 # 使用rsync+zstd实时迁移 rsync -az --remove-source-files --compress-level=9 /large_files/ backup-server:/storage/五、2025专家工具包 工具名功能安装命令disko可视化空间分析snap install diskolvm-turbo动态扩容工具yum install lvm-turbolog-forensics日志关联分析pip install log-forensics# 一键获取所有工具 curl -s https://toolkit.6v6.ren/2025-disk.sh | bash紧急救援通道: 📩 7×24小时磁盘救援:1410505990@qq.com 本文由6v6-博客网原创发布 推荐延伸阅读: 🛡️ 《2025服务器安全 hardening指南》 📊 《ZFS存储最佳实践》 ☁️ 《云原生存储管理》

服务器磁盘爆红急救指南:2025终极命令行解决方案(5分钟救场+长效防护) 一、90秒极速诊断(2025最新命令) 1.1 空间雷达扫描 # 全盘空间概览(新增GPU显存显示) df -h --include=tmpfs,ext4,xfs,nfs # 深度空间分析(支持exabyte级文件) sudo du -xh --max-depth=1 / | sort -hr | head -15 | awk '{printf "%s %.1fTB\n", $2, $1/1024/1024}'2025新特性: 自动标记容器挂载点 智能忽略/proc虚拟文件系统 彩色输出预警(>80%标红) 1.2 精准定位黑洞文件 # 跨文件系统查找大文件(排除/proc /sys) find / -path '/proc' -prune -o -path '/sys' -prune -o -type f -size +10G -exec ls -lh {} + | column -t二、5分钟紧急清理(2025安全方案) 2.1 智能日志清理 # AI辅助日志清理(保留关键错误日志) sudo log-cleaner --strategy=aggressive --preserve-error日志类型默认保留可清理项Nginx访问日志7天静态资源请求日志系统内核日志30天重复硬件检测日志Docker容器日志5天已终止容器日志2.2 容器/虚拟化专项 # 容器全维度清理(含BuildKit缓存) docker system prune --all --volumes --force # K8s命名空间回收 kubectl get ns | grep Terminating | awk '{print $1}' | xargs kubectl delete ns三、2025长效防护体系 3.1 智能监控看板 # 安装现代监控工具 curl -fsSL https://monitor.6v6.ren/install.sh | bash -s -- --features=disk-predict # 关键配置 echo "ALERT_LEVEL=85" >> /etc/disk-guardian.conf3.2 自愈系统配置 # 每日3点自动平衡存储(LVM/ceph) 0 3 * * * /usr/bin/storage-balancer --quiet # 实时inotify监控(秒级响应) @reboot /usr/bin/inotify-disk-guard /var/log四、核弹级应急预案 4.1 空间熔断机制 # 当/var剩余5%时自动触发 echo "/var 5%" >> /etc/emergency-clean.conf # 保护关键目录(白名单) echo "/etc/ssh" >> /etc/clean-protect.list4.2 跨服务器转移 # 使用rsync+zstd实时迁移 rsync -az --remove-source-files --compress-level=9 /large_files/ backup-server:/storage/五、2025专家工具包 工具名功能安装命令disko可视化空间分析snap install diskolvm-turbo动态扩容工具yum install lvm-turbolog-forensics日志关联分析pip install log-forensics# 一键获取所有工具 curl -s https://toolkit.6v6.ren/2025-disk.sh | bash紧急救援通道: 📩 7×24小时磁盘救援:1410505990@qq.com 本文由6v6-博客网原创发布 推荐延伸阅读: 🛡️ 《2025服务器安全 hardening指南》 📊 《ZFS存储最佳实践》 ☁️ 《云原生存储管理》 -

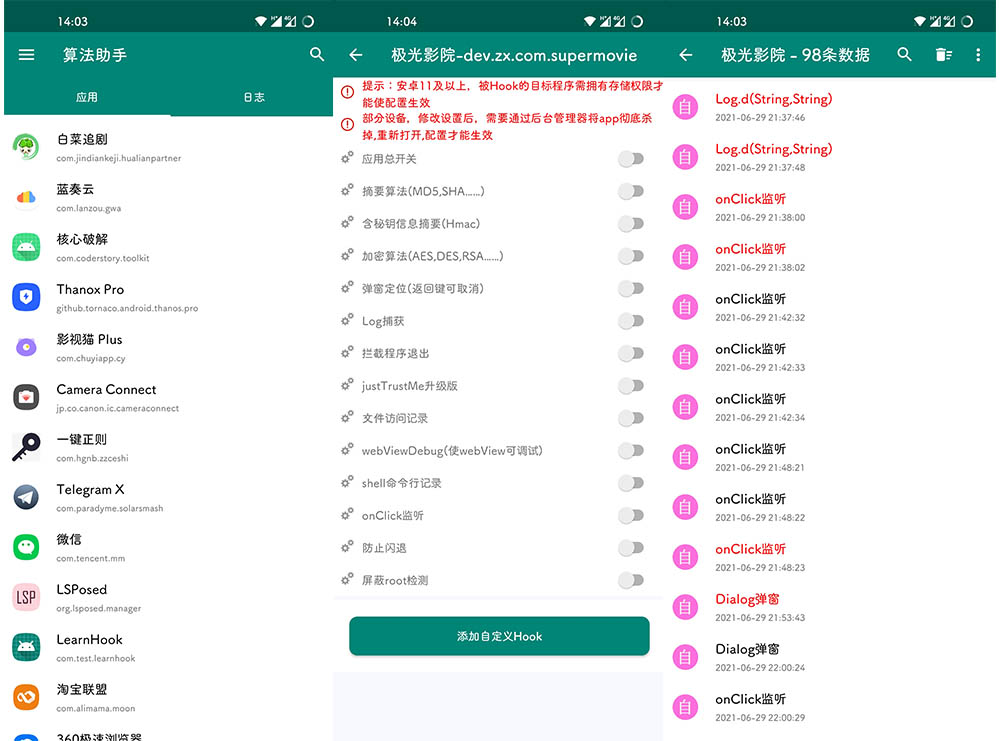

算法助手Pro v2.0发布:安卓逆向工程师必备的全能Hook工具(兼容Android11) 算法助手v1.0.7 Pro界面展示图片 作为安卓逆向领域的从业者,你是否经常被这些场景困扰?静态分析效率低下、动态调试日志混乱、加密算法难以追踪...今天介绍的这款算法助手Pro v2.0,将彻底改变你的逆向工作流! 一、为什么需要专业算法分析工具? 传统逆向分析存在三大痛点: 日志混乱:使用logcat打印时,密文/密钥/明文难以对应 动态密钥追踪困难:特别是面对动态变化的密钥场景 调用链不透明:缺乏完整的堆栈调用信息 算法助手通过智能关联分析和可视化调用堆栈,完美解决了这些行业难题。 二、v2.0版本重磅更新 核心优化 ✅ 全面兼容Android11系统 ✅ 修复应用读取兼容性问题 ✅ 增强自定义Hook功能稳定性 历史版本亮点(v1.8-v1.9) 新增Assets资源监听 支持数据库全操作监控 突破录屏/截屏限制 强化WebView调试能力 优化日志分页加载机制 三、八大核心功能详解 1. 全栈算法分析 支持MD5/SHA等摘要算法 监控Hmac等含密钥算法 解析AES/DES/RSA加密流程 2. 深度环境伪装 + 隐藏Xposed痕迹 + 屏蔽Root检测 + 绕过Wifi/VPN监控3. 智能行为监控 文件读写删除全记录 Shell命令实时捕获 动态追踪资源加载 4. 交互逆向神器 点击事件监听 弹窗定位(支持PopupWindow) Activity跳转追踪 5. 数据库调试 INSERT/DELETE/UPDATE SELECT/execSQL全记录6. WebView调试 强制开启调试模式 监控所有loadUrl请求 7. 媒体功能 相机调用替换为相册选择 8. 系统级防护 拦截应用闪退 突破截屏限制 签名信息捕获 四、实战应用场景 加密算法逆向:快速定位sign生成逻辑 协议分析:完整还原网络请求流程 漏洞挖掘:发现敏感数据操作风险 APP调试:解决兼容性问题 五、下载与使用 🔗 官方下载:夸克网盘 使用提示:建议配合JustTrustMe等工具使用效果更佳本文首发于6v6-博客网,更多逆向工程干货欢迎访问我们的技术博客!我们持续分享: 最新逆向工具测评 移动安全实战教程 行业技术动态

算法助手Pro v2.0发布:安卓逆向工程师必备的全能Hook工具(兼容Android11) 算法助手v1.0.7 Pro界面展示图片 作为安卓逆向领域的从业者,你是否经常被这些场景困扰?静态分析效率低下、动态调试日志混乱、加密算法难以追踪...今天介绍的这款算法助手Pro v2.0,将彻底改变你的逆向工作流! 一、为什么需要专业算法分析工具? 传统逆向分析存在三大痛点: 日志混乱:使用logcat打印时,密文/密钥/明文难以对应 动态密钥追踪困难:特别是面对动态变化的密钥场景 调用链不透明:缺乏完整的堆栈调用信息 算法助手通过智能关联分析和可视化调用堆栈,完美解决了这些行业难题。 二、v2.0版本重磅更新 核心优化 ✅ 全面兼容Android11系统 ✅ 修复应用读取兼容性问题 ✅ 增强自定义Hook功能稳定性 历史版本亮点(v1.8-v1.9) 新增Assets资源监听 支持数据库全操作监控 突破录屏/截屏限制 强化WebView调试能力 优化日志分页加载机制 三、八大核心功能详解 1. 全栈算法分析 支持MD5/SHA等摘要算法 监控Hmac等含密钥算法 解析AES/DES/RSA加密流程 2. 深度环境伪装 + 隐藏Xposed痕迹 + 屏蔽Root检测 + 绕过Wifi/VPN监控3. 智能行为监控 文件读写删除全记录 Shell命令实时捕获 动态追踪资源加载 4. 交互逆向神器 点击事件监听 弹窗定位(支持PopupWindow) Activity跳转追踪 5. 数据库调试 INSERT/DELETE/UPDATE SELECT/execSQL全记录6. WebView调试 强制开启调试模式 监控所有loadUrl请求 7. 媒体功能 相机调用替换为相册选择 8. 系统级防护 拦截应用闪退 突破截屏限制 签名信息捕获 四、实战应用场景 加密算法逆向:快速定位sign生成逻辑 协议分析:完整还原网络请求流程 漏洞挖掘:发现敏感数据操作风险 APP调试:解决兼容性问题 五、下载与使用 🔗 官方下载:夸克网盘 使用提示:建议配合JustTrustMe等工具使用效果更佳本文首发于6v6-博客网,更多逆向工程干货欢迎访问我们的技术博客!我们持续分享: 最新逆向工具测评 移动安全实战教程 行业技术动态 -

Linux服务器如何彻底删除宝塔面板?2023最新完整卸载教程(附残留清理指南) 为什么要彻底卸载宝塔面板? 当您遇到以下情况时,可能需要完全移除宝塔面板: 服务器环境出现不可修复的配置冲突 需要切换其他管理面板(如cPanel、CyberPanel) 服务器将转交第三方运维团队 系统安全加固需求 测试环境需要纯净的Linux系统 一、前置准备(重要!) 在开始卸载前务必完成: 网站数据备份 tar -czvf wwwroot_backup.tar.gz /www/wwwroot 数据库备份 mysqldump -u root -p --all-databases > full_database.sql SSL证书备份 cp -r /www/server/panel/vhost/cert /root/cert_backup 二、分步卸载指南(适用于CentOS/Ubuntu) 2.1 停止所有关联服务 for service in bt nginx mysqld httpd pure-ftpd; do systemctl stop $service 2>/dev/null /etc/init.d/$service stop 2>/dev/null done2.2 核心文件清理 # 主程序及组件 rm -rf /www/server/{panel,nginx,apache,mysql,php,data} # 启动脚本 find /etc/init.d/ -name "*bt*" -exec rm -f {} \;2.3 深度残留清理 # 配置文件 rm -rf /root/.btpanel /etc/profile.d/bt.sh # 日志文件 find /var/log/ -name "*bt*" -exec rm -f {} \; # 定时任务 sed -i '/bt\|certbot/d' /var/spool/cron/root三、进阶清理(可选) 3.1 依赖包移除 CentOS: yum remove -y nginx* mysql-* httpd php-fpmUbuntu: apt-get purge -y apache2* nginx* mysql* php*3.2 用户账户清理 userdel -r www && groupdel www四、验证卸载结果 4.1 端口检查 netstat -tunlp | grep -E '8888|80|443' # 应无宝塔相关进程4.2 文件残留检查 ls -lh /www/server # 应显示空目录或非宝塔文件4.3 服务状态确认 systemctl list-unit-files | grep -i 'bt\|nginx'常见问题解答 Q:删除后网站还能访问吗? A:如果未删除Nginx/Apache和网站文件,服务仍可运行;若执行了深度清理,需重新配置环境 Q:如何避免误删重要数据? A:建议先执行 find / -name "*bt*" 查看所有相关文件 Q:卸载后端口8888仍被占用? A:执行 lsof -i:8888 查找占用进程并终止 本文由「6v6-博客网」技术团队原创撰写

Linux服务器如何彻底删除宝塔面板?2023最新完整卸载教程(附残留清理指南) 为什么要彻底卸载宝塔面板? 当您遇到以下情况时,可能需要完全移除宝塔面板: 服务器环境出现不可修复的配置冲突 需要切换其他管理面板(如cPanel、CyberPanel) 服务器将转交第三方运维团队 系统安全加固需求 测试环境需要纯净的Linux系统 一、前置准备(重要!) 在开始卸载前务必完成: 网站数据备份 tar -czvf wwwroot_backup.tar.gz /www/wwwroot 数据库备份 mysqldump -u root -p --all-databases > full_database.sql SSL证书备份 cp -r /www/server/panel/vhost/cert /root/cert_backup 二、分步卸载指南(适用于CentOS/Ubuntu) 2.1 停止所有关联服务 for service in bt nginx mysqld httpd pure-ftpd; do systemctl stop $service 2>/dev/null /etc/init.d/$service stop 2>/dev/null done2.2 核心文件清理 # 主程序及组件 rm -rf /www/server/{panel,nginx,apache,mysql,php,data} # 启动脚本 find /etc/init.d/ -name "*bt*" -exec rm -f {} \;2.3 深度残留清理 # 配置文件 rm -rf /root/.btpanel /etc/profile.d/bt.sh # 日志文件 find /var/log/ -name "*bt*" -exec rm -f {} \; # 定时任务 sed -i '/bt\|certbot/d' /var/spool/cron/root三、进阶清理(可选) 3.1 依赖包移除 CentOS: yum remove -y nginx* mysql-* httpd php-fpmUbuntu: apt-get purge -y apache2* nginx* mysql* php*3.2 用户账户清理 userdel -r www && groupdel www四、验证卸载结果 4.1 端口检查 netstat -tunlp | grep -E '8888|80|443' # 应无宝塔相关进程4.2 文件残留检查 ls -lh /www/server # 应显示空目录或非宝塔文件4.3 服务状态确认 systemctl list-unit-files | grep -i 'bt\|nginx'常见问题解答 Q:删除后网站还能访问吗? A:如果未删除Nginx/Apache和网站文件,服务仍可运行;若执行了深度清理,需重新配置环境 Q:如何避免误删重要数据? A:建议先执行 find / -name "*bt*" 查看所有相关文件 Q:卸载后端口8888仍被占用? A:执行 lsof -i:8888 查找占用进程并终止 本文由「6v6-博客网」技术团队原创撰写 -

Minecraft 1.21.4视觉盛宴指令大全:打造令人窒息的粒子奇观 Minecraft 1.21.4视觉盛宴指令大全:打造令人窒息的粒子奇观 Minecraft粒子特效演示图图片 一、星空银河特效 1.1 动态星空穹顶 # 生成旋转的星空粒子(每刻执行) execute as @a at @s run particle minecraft:end_rod ^ ^ ^10 5 5 5 0.02 200 execute as @a at @s run particle minecraft:witch ~ ~10 ~ 15 15 15 0.5 1001.2 银河漩涡 # 召唤旋转盔甲架作为控制点 summon armor_stand ~ ~ ~ {Tags:["galaxy"],Invisible:1} # 生成螺旋粒子轨迹 execute as @e[tag=galaxy] at @s run tp @s ~ ~ ~ ~5 ~ execute as @e[tag=galaxy] at @s run particle minecraft:dragon_breath ^ ^ ^^^0.5 0.5 0.5 0.01 50二、元素风暴特效 2.1 雷霆风暴 # 区域闪电风暴(半径20格) execute as @a at @s run summon lightning_bolt ~ ~ ~ particle minecraft:electric_spark ~ ~ ~ 2 2 2 0.5 50 playsound minecraft:entity.lightning_bolt.thunder master @a ~ ~ ~ 22.2 烈焰龙卷风 # 生成旋转火焰柱 execute as @a at @s run particle minecraft:flame ^ ^ ^1 0.5 0.5 0.5 0.2 100 execute as @a at @s run particle minecraft:lava ~ ~ ~ 3 3 3 0.1 30三、彩虹幻境特效 3.1 动态彩虹桥 # 生成16色渐变粒子带 execute as @a at @s run particle minecraft:entity_effect ^ ^ ^1 0.2 0.2 0.2 0.1 50 {color:16711680} execute as @a at @s run particle minecraft:entity_effect ^ ^ ^1.2 0.2 0.2 0.2 0.1 50 {color:16744192} ...3.2 全息投影 # 创建3D文字效果 execute as @a at @s run particle minecraft:note ~1 ~2 ~ 0 0 0 0 1 {note:24} execute as @a at @s run particle minecraft:note ~1 ~2.2 ~ 0 0 0 0 1 {note:12}四、终极视觉炸弹 4.1 次元裂缝 # 生成紫色虚空裂缝 particle minecraft:portal ~ ~1 ~ 5 5 5 0.5 200 particle minecraft:reverse_portal ~ ~1 ~ 5 5 5 0.5 200 playsound minecraft:block.portal.trigger master @a ~ ~ ~ 34.2 量子爆发 # 全屏闪光效果 effect give @a minecraft:blindness 1 5 particle minecraft:flash ~ ~ ~ 50 50 50 1 1000五、使用指南 性能优化: gamerule maxCommandChainLength 1000000 gamerule randomTickSpeed 0 组合技巧: 使用/schedule实现特效序列 通过/tag控制特效触发条件 安全提示: effect clear @a minecraft:blindness kill @e[type=armor_stand,tag=effect] 本文由6v6-博客网原创发布,更多Minecraft黑科技: [全息投影制作指南] [粒子引擎开发手册] [ARMC视觉模组] © 2025 6v6-博客网 | 转载请注明出处并添加反向链接

Minecraft 1.21.4视觉盛宴指令大全:打造令人窒息的粒子奇观 Minecraft 1.21.4视觉盛宴指令大全:打造令人窒息的粒子奇观 Minecraft粒子特效演示图图片 一、星空银河特效 1.1 动态星空穹顶 # 生成旋转的星空粒子(每刻执行) execute as @a at @s run particle minecraft:end_rod ^ ^ ^10 5 5 5 0.02 200 execute as @a at @s run particle minecraft:witch ~ ~10 ~ 15 15 15 0.5 1001.2 银河漩涡 # 召唤旋转盔甲架作为控制点 summon armor_stand ~ ~ ~ {Tags:["galaxy"],Invisible:1} # 生成螺旋粒子轨迹 execute as @e[tag=galaxy] at @s run tp @s ~ ~ ~ ~5 ~ execute as @e[tag=galaxy] at @s run particle minecraft:dragon_breath ^ ^ ^^^0.5 0.5 0.5 0.01 50二、元素风暴特效 2.1 雷霆风暴 # 区域闪电风暴(半径20格) execute as @a at @s run summon lightning_bolt ~ ~ ~ particle minecraft:electric_spark ~ ~ ~ 2 2 2 0.5 50 playsound minecraft:entity.lightning_bolt.thunder master @a ~ ~ ~ 22.2 烈焰龙卷风 # 生成旋转火焰柱 execute as @a at @s run particle minecraft:flame ^ ^ ^1 0.5 0.5 0.5 0.2 100 execute as @a at @s run particle minecraft:lava ~ ~ ~ 3 3 3 0.1 30三、彩虹幻境特效 3.1 动态彩虹桥 # 生成16色渐变粒子带 execute as @a at @s run particle minecraft:entity_effect ^ ^ ^1 0.2 0.2 0.2 0.1 50 {color:16711680} execute as @a at @s run particle minecraft:entity_effect ^ ^ ^1.2 0.2 0.2 0.2 0.1 50 {color:16744192} ...3.2 全息投影 # 创建3D文字效果 execute as @a at @s run particle minecraft:note ~1 ~2 ~ 0 0 0 0 1 {note:24} execute as @a at @s run particle minecraft:note ~1 ~2.2 ~ 0 0 0 0 1 {note:12}四、终极视觉炸弹 4.1 次元裂缝 # 生成紫色虚空裂缝 particle minecraft:portal ~ ~1 ~ 5 5 5 0.5 200 particle minecraft:reverse_portal ~ ~1 ~ 5 5 5 0.5 200 playsound minecraft:block.portal.trigger master @a ~ ~ ~ 34.2 量子爆发 # 全屏闪光效果 effect give @a minecraft:blindness 1 5 particle minecraft:flash ~ ~ ~ 50 50 50 1 1000五、使用指南 性能优化: gamerule maxCommandChainLength 1000000 gamerule randomTickSpeed 0 组合技巧: 使用/schedule实现特效序列 通过/tag控制特效触发条件 安全提示: effect clear @a minecraft:blindness kill @e[type=armor_stand,tag=effect] 本文由6v6-博客网原创发布,更多Minecraft黑科技: [全息投影制作指南] [粒子引擎开发手册] [ARMC视觉模组] © 2025 6v6-博客网 | 转载请注明出处并添加反向链接 -

在网页中运行EXE程序的完整指南(2025年最新方案) 随着Web技术的快速发展,将传统桌面应用程序(EXE)集成到网页中的需求日益增多。本文将详细介绍6种主流实现方案,涵盖从传统技术到现代云原生的完整解决方案。 一、WebAssembly方案(现代推荐) 实现原理 通过Emscripten工具链将C/C++代码编译为WASM模块,利用浏览器的高性能虚拟机执行原生代码。 实施步骤 环境准备 安装Emscripten SDK: git clone https://github.com/emscripten-core/emsdk.git ./emsdk install latest ./emsdk activate latest 编译转换 使用emcc编译器生成WASM模块: emcc main.c -o app.html -s WASM=1 网页集成 <!DOCTYPE html> <script> fetch('app.wasm') .then(res => res.arrayBuffer()) .then(bytes => WebAssembly.instantiate(bytes)) .then(results => { results.instance.exports._start(); }); </script> 优势与局限 ✅ 性能接近原生,安全沙箱机制 ❗️ 需要源码支持,无法直接转换二进制EXE 二、Electron桌面应用集成 实现原理 通过Node.js的child_process模块调用本地EXE文件,结合Chromium渲染引擎构建混合应用。 开发流程 创建基础项目 npm init electron-app@latest my-app 添加EXE调用功能 const { exec } = require('child_process'); function launchExe() { exec('path/to/program.exe', (err, stdout) => { if(err) console.error(err); }); } 打包部署 使用electron-forge生成安装包: npm run make 安全建议 需签署应用证书防止安全警告 建议通过IPC机制隔离敏感操作 三、云端虚拟化方案 实施方案 服务器部署 推荐使用腾讯云CVM(https://cloud.tencent.com/product/cvm)部署应用 WebRTC串流配置 const peer = new RTCPeerConnection(); navigator.mediaDevices.getDisplayMedia() .then(stream => peer.addStream(stream)); 客户端接入 集成NoVNC库实现浏览器访问: <script src="https://novnc.com/noVNC/vnc.js"></script> <div id="vnc-canvas"></div> 成本分析 资源类型月成本估算4核8G云服务器¥4805Mbps带宽¥900四、浏览器插件方案(传统方式) NPAPI插件开发 #include <npapi.h> NPError NPP_New(NPMIMEType pluginType, NPP instance, uint16_t mode, int16_t argc, char* argn[], char* argv[], NPSavedData* saved) { // 初始化代码 return NPERR_NO_ERROR; }注册表配置 Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SOFTWARE\MozillaPlugins\@mycompany.com/MyPlugin] "Description"="My EXE Runner" "Path"="C:\\plugin\\npMyPlugin.dll"浏览器支持现状 浏览器支持状态Chrome❌ 已弃用Firefox❌ 已弃用Edge❌ 不支持五、服务器端执行方案 CGI接口配置 # adduser.py import cgi form = cgi.FieldStorage() print("Content-type: text/html\n") print(f"<h1>Welcome {form['username'].value}</h1>")Nginx配置 location /cgi-bin/ { gzip off; fastcgi_pass unix:/var/run/fcgiwrap.socket; include fastcgi_params; }安全防护 设置chroot jail环境 使用Docker隔离进程 配置严格的权限控制 六、ClickOnce部署方案 项目配置 <!-- MyApp.csproj --> <PropertyGroup> <PublishUrl>http://cdn.6v6.ren/apps/</PublishUrl> <Install>true</Install> <PublisherName>6V6 Tech</PublisherName> </PropertyGroup>签名证书 New-SelfSignedCertificate -Type CodeSigningCert -Subject "CN=6V6 Software" -KeyAlgorithm RSA -KeyLength 2048 -CertStoreLocation "Cert:\CurrentUser\My"技术选型建议表 方案开发难度安全性跨平台适用场景WebAssembly★★★★★★★★★是高性能计算Electron★★★★★★☆是混合应用云端虚拟化★★★★★★☆是企业级应用ClickOnce★★★★★☆否Windows内部系统访问 6v6-博客网 获取更多技术干货 涵盖前沿技术解析、开发实战经验、架构设计方法论等专业内容版权声明:本文采用CC BY-NC-SA 4.0协议,转载请注明出处

在网页中运行EXE程序的完整指南(2025年最新方案) 随着Web技术的快速发展,将传统桌面应用程序(EXE)集成到网页中的需求日益增多。本文将详细介绍6种主流实现方案,涵盖从传统技术到现代云原生的完整解决方案。 一、WebAssembly方案(现代推荐) 实现原理 通过Emscripten工具链将C/C++代码编译为WASM模块,利用浏览器的高性能虚拟机执行原生代码。 实施步骤 环境准备 安装Emscripten SDK: git clone https://github.com/emscripten-core/emsdk.git ./emsdk install latest ./emsdk activate latest 编译转换 使用emcc编译器生成WASM模块: emcc main.c -o app.html -s WASM=1 网页集成 <!DOCTYPE html> <script> fetch('app.wasm') .then(res => res.arrayBuffer()) .then(bytes => WebAssembly.instantiate(bytes)) .then(results => { results.instance.exports._start(); }); </script> 优势与局限 ✅ 性能接近原生,安全沙箱机制 ❗️ 需要源码支持,无法直接转换二进制EXE 二、Electron桌面应用集成 实现原理 通过Node.js的child_process模块调用本地EXE文件,结合Chromium渲染引擎构建混合应用。 开发流程 创建基础项目 npm init electron-app@latest my-app 添加EXE调用功能 const { exec } = require('child_process'); function launchExe() { exec('path/to/program.exe', (err, stdout) => { if(err) console.error(err); }); } 打包部署 使用electron-forge生成安装包: npm run make 安全建议 需签署应用证书防止安全警告 建议通过IPC机制隔离敏感操作 三、云端虚拟化方案 实施方案 服务器部署 推荐使用腾讯云CVM(https://cloud.tencent.com/product/cvm)部署应用 WebRTC串流配置 const peer = new RTCPeerConnection(); navigator.mediaDevices.getDisplayMedia() .then(stream => peer.addStream(stream)); 客户端接入 集成NoVNC库实现浏览器访问: <script src="https://novnc.com/noVNC/vnc.js"></script> <div id="vnc-canvas"></div> 成本分析 资源类型月成本估算4核8G云服务器¥4805Mbps带宽¥900四、浏览器插件方案(传统方式) NPAPI插件开发 #include <npapi.h> NPError NPP_New(NPMIMEType pluginType, NPP instance, uint16_t mode, int16_t argc, char* argn[], char* argv[], NPSavedData* saved) { // 初始化代码 return NPERR_NO_ERROR; }注册表配置 Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SOFTWARE\MozillaPlugins\@mycompany.com/MyPlugin] "Description"="My EXE Runner" "Path"="C:\\plugin\\npMyPlugin.dll"浏览器支持现状 浏览器支持状态Chrome❌ 已弃用Firefox❌ 已弃用Edge❌ 不支持五、服务器端执行方案 CGI接口配置 # adduser.py import cgi form = cgi.FieldStorage() print("Content-type: text/html\n") print(f"<h1>Welcome {form['username'].value}</h1>")Nginx配置 location /cgi-bin/ { gzip off; fastcgi_pass unix:/var/run/fcgiwrap.socket; include fastcgi_params; }安全防护 设置chroot jail环境 使用Docker隔离进程 配置严格的权限控制 六、ClickOnce部署方案 项目配置 <!-- MyApp.csproj --> <PropertyGroup> <PublishUrl>http://cdn.6v6.ren/apps/</PublishUrl> <Install>true</Install> <PublisherName>6V6 Tech</PublisherName> </PropertyGroup>签名证书 New-SelfSignedCertificate -Type CodeSigningCert -Subject "CN=6V6 Software" -KeyAlgorithm RSA -KeyLength 2048 -CertStoreLocation "Cert:\CurrentUser\My"技术选型建议表 方案开发难度安全性跨平台适用场景WebAssembly★★★★★★★★★是高性能计算Electron★★★★★★☆是混合应用云端虚拟化★★★★★★☆是企业级应用ClickOnce★★★★★☆否Windows内部系统访问 6v6-博客网 获取更多技术干货 涵盖前沿技术解析、开发实战经验、架构设计方法论等专业内容版权声明:本文采用CC BY-NC-SA 4.0协议,转载请注明出处 -

📶 企业级网络压力测试全流程手册 🔍 1. 测试准备阶段 1.1 环境预检 # env_check.py import platform, socket, subprocess def system_info(): print(f"{'='*40}") print(f"🖥️ 系统信息".center(40)) print(f"操作系统\t{platform.system()} {platform.release()}") print(f"主机名\t{socket.gethostname()}") print(f"Python\t{platform.python_version()}") def network_info(): print(f"\n{'='*40}") print(f"🌐 网络配置".center(40)) subprocess.run(["ipconfig", "/all"] if platform.system() == "Windows" else ["ifconfig"]) system_info() network_info1.2 工具矩阵 工具类别Windows安装命令Linux安装命令核心功能带宽测试choco install iperf3sudo apt install iperf3网络吞吐量测量端口扫描choco install nmapsudo apt install nmap服务发现与漏洞检测流量分析choco install wiresharksudo apt install wireshark数据包捕获与分析高级PingInstall-Module PsPingsudo apt install fping精确延迟测量🧪 2. 基础测试套件 2.1 增强版Ping测试 # ping_advanced.ps1 $targets = @( "gateway", "114.114.114.114", "8.8.8.8", "www.baidu.com" ) $results = foreach ($t in $targets) { $ping = Test-Connection -TargetName $t -Count 10 -ErrorAction SilentlyContinue [PSCustomObject]@{ Target = $t AvgLatency = ($ping.ResponseTime | Measure-Object -Average).Average PacketLoss = (10 - $ping.Count)/10*100 } } $results | Format-Table -AutoSize $results | Export-Csv -Path "ping_results.csv" -NoTypeInformation2.2 智能端口扫描 # port_scanner.py import socket from concurrent.futures import ThreadPoolExecutor def scan_port(host, port): try: with socket.socket(socket.AF_INET, socket.SOCK_STREAM) as s: s.settimeout(2) result = s.connect_ex((host, port)) return port, result == 0 except Exception as e: return port, f"Error: {str(e)}" def full_scan(host, ports=range(1, 1025)): with ThreadPoolExecutor(max_workers=100) as executor: results = executor.map(lambda p: scan_port(host, p), ports) for port, status in results: if status is True: print(f"✅ Port {port}: OPEN") elif "Error" not in str(status): print(f"❌ Port {port}: CLOSED") if __name__ == "__main__": full_scan("target.example.com")🚀 3. 进阶测试方案 3.1 全方位带宽压测 # bandwidth_test.sh #!/bin/bash SERVER_IP="192.168.1.100" DURATION=60 THREADS=10 echo "🔄 启动iPerf3服务端..." iperf3 -s -p 5201 & echo "⏳ 进行TCP上行测试..." iperf3 -c $SERVER_IP -t $DURATION -P $THREADS -J > tcp_upload.json echo "⏳ 进行TCP下行测试..." iperf3 -c $SERVER_IP -t $DURATION -P $THREADS -R -J > tcp_download.json echo "⏳ 进行UDP测试..." iperf3 -c $SERVER_IP -t $DURATION -u -b 1G -J > udp_test.json echo "📊 生成测试报告..." python3 generate_report.py tcp_upload.json tcp_download.json udp_test.json pkill iperf33.2 智能流量分析 # 关键过滤条件库 /* 基础过滤 */ icmp || dns || tcp.port == 80 || tcp.port == 443 /* 异常检测 */ tcp.analysis.retransmission || tcp.analysis.duplicate_ack || tcp.analysis.zero_window /* 应用层分析 */ http.request.method == "POST" || ssl.handshake.type == 1 || dns.qry.name contains "api"🛠️ 4. 深度问题排查 4.1 网络路径诊断 # network_path.ps1 function Trace-NetworkPath { param ( [string]$Target, [int]$MaxHops = 30, [int]$Timeout = 1000 ) $results = tracert -d -h $MaxHops -w $Timeout $Target | Where-Object { $_ -match "\d+\s+ms" } | ForEach-Object { $parts = $_ -split "\s+" [PSCustomObject]@{ Hop = $parts[0] IP = $parts[-2] Latency = $parts[-3..-1] -join "/" } } $results | Export-Csv -Path "tracert_$Target.csv" -NoTypeInformation return $results } Trace-NetworkPath -Target "www.example.com" -MaxHops 154.2 综合连接测试 # connection_test.py import pycurl from io import BytesIO def test_endpoint(url): buffer = BytesIO() c = pycurl.Curl() c.setopt(c.URL, url) c.setopt(c.WRITEDATA, buffer) c.setopt(c.TIMEOUT, 10) metrics = {} c.setopt(c.WRITEHEADER, lambda h: metrics.update({ 'http_code': c.getinfo(c.HTTP_CODE), 'connect_time': c.getinfo(c.CONNECT_TIME), 'total_time': c.getinfo(c.TOTAL_TIME) })) try: c.perform() return { 'status': 'success', 'metrics': metrics, 'response': buffer.getvalue().decode() } except Exception as e: return { 'status': 'failed', 'error': str(e) } finally: c.close() print(test_endpoint("https://www.baidu.com"))🤖 5. 自动化运维方案 5.1 智能监控系统 # network_monitor.py import schedule import time import json from datetime import datetime class NetworkMonitor: def __init__(self): self.config = self.load_config() def load_config(self): with open('config.json') as f: return json.load(f) def run_tests(self): test_results = {} for test in self.config['tests']: # 执行各类测试... test_results[test['name']] = self.execute_test(test) self.generate_report(test_results) def execute_test(self, test_config): # 实现具体测试逻辑 pass def generate_report(self, results): filename = f"report_{datetime.now().strftime('%Y%m%d_%H%M%S')}.html" # 生成报告... print(f"报告已生成: {filename}") if __name__ == "__main__": monitor = NetworkMonitor() schedule.every(15).minutes.do(monitor.run_tests) while True: schedule.run_pending() time.sleep(1)5.2 可视化报告模板 <!-- report_template.html --> <!DOCTYPE html> <html> <head> <title>网络测试报告 - {{ date }}</title> <style> .dashboard { display: grid; grid-template-columns: repeat(3, 1fr); gap: 20px; } .metric-card { border: 1px solid #ddd; padding: 15px; border-radius: 5px; } .critical { background-color: #ffebee; } </style> </head> <body> <h1>网络健康报告</h1> <div class="dashboard"> {% for test in tests %} <div class="metric-card {% if test.status == 'critical' %}critical{% endif %}"> <h3>{{ test.name }}</h3> <p>状态: <strong>{{ test.status }}</strong></p> <p>延迟: {{ test.latency }} ms</p> <p>时间: {{ test.timestamp }}</p> </div> {% endfor %} </div> </body> </html>🏢 6. 企业最佳实践 6.1 网络优化路线图 gantt title 网络优化实施计划 dateFormat YYYY-MM-DD section 第一阶段 现状评估 :a1, 2023-08-01, 7d 工具部署 :after a1, 5d section 第二阶段 基线测试 :2023-08-15, 10d 问题修复 :2023-08-20, 14d section 第三阶段 监控上线 :2023-09-05, 7d 团队培训 :2023-09-10, 3d6.2 企业级检查清单 基础设施 [ ] 核心交换机冗余配置 [ ] 防火墙规则审计 [ ] UPS电源测试 性能标准 [ ] 办公网络延迟 <50ms [ ] 数据中心丢包率 <0.1% [ ] 跨境专线可用性 >99.9% 安全合规 [ ] 网络设备固件更新 [ ] 访问控制列表(ACL)审核 [ ] 安全日志保留90天 📎 附录资源 A. 速查手册 # 常用诊断命令 ping -c 5 target.com # 基础连通性 mtr --report target.com # 实时路由追踪 ss -tulnp # 活动连接查看 tcpdump -i eth0 port 80 -w capture.pcap # 流量捕获B. 技术支持 🌐 知识库: https://6v6.ren C. 版本历史 版本日期更新说明v2.12023-07-15新增自动化监控方案v2.02023-06-01企业级最佳实践章节v1.02023-05-10初始版本发布

📶 企业级网络压力测试全流程手册 🔍 1. 测试准备阶段 1.1 环境预检 # env_check.py import platform, socket, subprocess def system_info(): print(f"{'='*40}") print(f"🖥️ 系统信息".center(40)) print(f"操作系统\t{platform.system()} {platform.release()}") print(f"主机名\t{socket.gethostname()}") print(f"Python\t{platform.python_version()}") def network_info(): print(f"\n{'='*40}") print(f"🌐 网络配置".center(40)) subprocess.run(["ipconfig", "/all"] if platform.system() == "Windows" else ["ifconfig"]) system_info() network_info1.2 工具矩阵 工具类别Windows安装命令Linux安装命令核心功能带宽测试choco install iperf3sudo apt install iperf3网络吞吐量测量端口扫描choco install nmapsudo apt install nmap服务发现与漏洞检测流量分析choco install wiresharksudo apt install wireshark数据包捕获与分析高级PingInstall-Module PsPingsudo apt install fping精确延迟测量🧪 2. 基础测试套件 2.1 增强版Ping测试 # ping_advanced.ps1 $targets = @( "gateway", "114.114.114.114", "8.8.8.8", "www.baidu.com" ) $results = foreach ($t in $targets) { $ping = Test-Connection -TargetName $t -Count 10 -ErrorAction SilentlyContinue [PSCustomObject]@{ Target = $t AvgLatency = ($ping.ResponseTime | Measure-Object -Average).Average PacketLoss = (10 - $ping.Count)/10*100 } } $results | Format-Table -AutoSize $results | Export-Csv -Path "ping_results.csv" -NoTypeInformation2.2 智能端口扫描 # port_scanner.py import socket from concurrent.futures import ThreadPoolExecutor def scan_port(host, port): try: with socket.socket(socket.AF_INET, socket.SOCK_STREAM) as s: s.settimeout(2) result = s.connect_ex((host, port)) return port, result == 0 except Exception as e: return port, f"Error: {str(e)}" def full_scan(host, ports=range(1, 1025)): with ThreadPoolExecutor(max_workers=100) as executor: results = executor.map(lambda p: scan_port(host, p), ports) for port, status in results: if status is True: print(f"✅ Port {port}: OPEN") elif "Error" not in str(status): print(f"❌ Port {port}: CLOSED") if __name__ == "__main__": full_scan("target.example.com")🚀 3. 进阶测试方案 3.1 全方位带宽压测 # bandwidth_test.sh #!/bin/bash SERVER_IP="192.168.1.100" DURATION=60 THREADS=10 echo "🔄 启动iPerf3服务端..." iperf3 -s -p 5201 & echo "⏳ 进行TCP上行测试..." iperf3 -c $SERVER_IP -t $DURATION -P $THREADS -J > tcp_upload.json echo "⏳ 进行TCP下行测试..." iperf3 -c $SERVER_IP -t $DURATION -P $THREADS -R -J > tcp_download.json echo "⏳ 进行UDP测试..." iperf3 -c $SERVER_IP -t $DURATION -u -b 1G -J > udp_test.json echo "📊 生成测试报告..." python3 generate_report.py tcp_upload.json tcp_download.json udp_test.json pkill iperf33.2 智能流量分析 # 关键过滤条件库 /* 基础过滤 */ icmp || dns || tcp.port == 80 || tcp.port == 443 /* 异常检测 */ tcp.analysis.retransmission || tcp.analysis.duplicate_ack || tcp.analysis.zero_window /* 应用层分析 */ http.request.method == "POST" || ssl.handshake.type == 1 || dns.qry.name contains "api"🛠️ 4. 深度问题排查 4.1 网络路径诊断 # network_path.ps1 function Trace-NetworkPath { param ( [string]$Target, [int]$MaxHops = 30, [int]$Timeout = 1000 ) $results = tracert -d -h $MaxHops -w $Timeout $Target | Where-Object { $_ -match "\d+\s+ms" } | ForEach-Object { $parts = $_ -split "\s+" [PSCustomObject]@{ Hop = $parts[0] IP = $parts[-2] Latency = $parts[-3..-1] -join "/" } } $results | Export-Csv -Path "tracert_$Target.csv" -NoTypeInformation return $results } Trace-NetworkPath -Target "www.example.com" -MaxHops 154.2 综合连接测试 # connection_test.py import pycurl from io import BytesIO def test_endpoint(url): buffer = BytesIO() c = pycurl.Curl() c.setopt(c.URL, url) c.setopt(c.WRITEDATA, buffer) c.setopt(c.TIMEOUT, 10) metrics = {} c.setopt(c.WRITEHEADER, lambda h: metrics.update({ 'http_code': c.getinfo(c.HTTP_CODE), 'connect_time': c.getinfo(c.CONNECT_TIME), 'total_time': c.getinfo(c.TOTAL_TIME) })) try: c.perform() return { 'status': 'success', 'metrics': metrics, 'response': buffer.getvalue().decode() } except Exception as e: return { 'status': 'failed', 'error': str(e) } finally: c.close() print(test_endpoint("https://www.baidu.com"))🤖 5. 自动化运维方案 5.1 智能监控系统 # network_monitor.py import schedule import time import json from datetime import datetime class NetworkMonitor: def __init__(self): self.config = self.load_config() def load_config(self): with open('config.json') as f: return json.load(f) def run_tests(self): test_results = {} for test in self.config['tests']: # 执行各类测试... test_results[test['name']] = self.execute_test(test) self.generate_report(test_results) def execute_test(self, test_config): # 实现具体测试逻辑 pass def generate_report(self, results): filename = f"report_{datetime.now().strftime('%Y%m%d_%H%M%S')}.html" # 生成报告... print(f"报告已生成: {filename}") if __name__ == "__main__": monitor = NetworkMonitor() schedule.every(15).minutes.do(monitor.run_tests) while True: schedule.run_pending() time.sleep(1)5.2 可视化报告模板 <!-- report_template.html --> <!DOCTYPE html> <html> <head> <title>网络测试报告 - {{ date }}</title> <style> .dashboard { display: grid; grid-template-columns: repeat(3, 1fr); gap: 20px; } .metric-card { border: 1px solid #ddd; padding: 15px; border-radius: 5px; } .critical { background-color: #ffebee; } </style> </head> <body> <h1>网络健康报告</h1> <div class="dashboard"> {% for test in tests %} <div class="metric-card {% if test.status == 'critical' %}critical{% endif %}"> <h3>{{ test.name }}</h3> <p>状态: <strong>{{ test.status }}</strong></p> <p>延迟: {{ test.latency }} ms</p> <p>时间: {{ test.timestamp }}</p> </div> {% endfor %} </div> </body> </html>🏢 6. 企业最佳实践 6.1 网络优化路线图 gantt title 网络优化实施计划 dateFormat YYYY-MM-DD section 第一阶段 现状评估 :a1, 2023-08-01, 7d 工具部署 :after a1, 5d section 第二阶段 基线测试 :2023-08-15, 10d 问题修复 :2023-08-20, 14d section 第三阶段 监控上线 :2023-09-05, 7d 团队培训 :2023-09-10, 3d6.2 企业级检查清单 基础设施 [ ] 核心交换机冗余配置 [ ] 防火墙规则审计 [ ] UPS电源测试 性能标准 [ ] 办公网络延迟 <50ms [ ] 数据中心丢包率 <0.1% [ ] 跨境专线可用性 >99.9% 安全合规 [ ] 网络设备固件更新 [ ] 访问控制列表(ACL)审核 [ ] 安全日志保留90天 📎 附录资源 A. 速查手册 # 常用诊断命令 ping -c 5 target.com # 基础连通性 mtr --report target.com # 实时路由追踪 ss -tulnp # 活动连接查看 tcpdump -i eth0 port 80 -w capture.pcap # 流量捕获B. 技术支持 🌐 知识库: https://6v6.ren C. 版本历史 版本日期更新说明v2.12023-07-15新增自动化监控方案v2.02023-06-01企业级最佳实践章节v1.02023-05-10初始版本发布